Ten artykuł zawiera omówienie sposobu działania zaufania w programie Access oraz czynników, które należy wziąć pod uwagę przy podejmowaniu decyzji o zaufaniu do bazy danych programu Access dla komputerów stacjonarnych.

W tym artykule

Przegląd

Domyślnie program Access wyłącza wszystkie potencjalnie niebezpieczne kody lub inne składniki w bazie danych, niezależnie od wersji programu Access użytej do utworzenia bazy danych.

Jak program Access umożliwia ufanie bazie danych

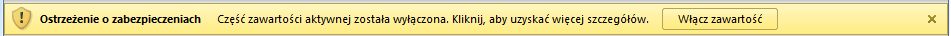

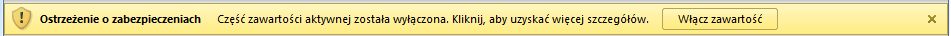

Gdy program Access wyłączy zawartość, informuje o akcji, wyświetlając pasek komunikatów.

Jeśli zostanie wyświetlony pasek komunikatów, możesz określić, czy wyłączona zawartość bazy danych ma być zaufana. Jeśli zdecydujesz się zaufać wyłączonej zawartości, możesz to zrobić na dwa sposoby:

-

Korzystanie z paska komunikatów Kliknij pozycję Włącz zawartość na pasku komunikatów. Po wybraniu tej opcji może być konieczne powtórzenie procedury w przypadku zmiany bazy danych.

-

Trwałe ufanie bazie danych Umieść bazę danych w zaufanej lokalizacji — folderze na dysku lub w sieci, którą oznaczysz jako zaufaną. Po wybraniu tej opcji pasek komunikatów nie jest już wyświetlany i nie trzeba włączać zawartości bazy danych, o ile baza danych pozostaje w zaufanej lokalizacji.

Jeśli nie chcesz ufać bazie danych, zignoruj lub zamknij pasek komunikatów. Po zignorowaniu lub zamknięciu paska komunikatów nadal można wyświetlać dane w bazie danych i używać wszystkich składników w bazie danych, których program Access nie wyłączył.

Czynniki, które należy wziąć pod uwagę przy podejmowaniu decyzji o zaufaniu bazy danych

Przed podjęciem decyzji, czy baza danych ma być zaufana, należy wziąć pod uwagę następujące czynniki.

-

Twoje własne zasady zabezpieczeń Ty lub Twoja firma możecie mieć zasady zabezpieczeń określające sposób obsługi plików bazy danych programu Access. Na przykład możesz mieć bardzo niezawodny system kopii zapasowych i zdecydować, że chcesz zaufać większości plików baz danych, chyba że masz konkretną przyczynę, aby tego nie robić. Z drugiej strony, być może nie masz dobrego systemu kopii zapasowych, dlatego warto zachować ostrożność przy podejmowaniu decyzji o zaufaniu bazy danych.

-

Twój cel Wyłączenie przez program Access zawartości bazy danych, która nie jest zaufana, nie powoduje zablokowania dostępu do danych w tej bazie danych. Jeśli chcesz przejrzeć dane w bazie danych i nie chcesz wykonywać żadnych akcji, które mogą być niebezpieczne, takich jak uruchomienie zapytania funkcjonalnego lub użycie określonych akcji makr, nie musisz ufać bazie danych. Jeśli nie masz pewności, czy dana akcja jest uważana za niebezpieczną, możesz podjąć próbę wykonania akcji, gdy zawartość bazy danych została zablokowana przez tryb wyłączony. Jeśli akcja jest potencjalnie niebezpieczna, zostanie zablokowana w tej sytuacji.

-

Źródło bazy danych Jeśli baza danych została utworzona lub że pochodzi ona z zaufanego źródła, możesz uznać bazę danych za zaufaną. Jeśli baza danych pochodzi z prawdopodobnie zawodnego źródła, warto pozostawić bazę danych niezaufaną do momentu upewnienia się, że jej zawartość jest bezpieczna.

-

Zawartość pliku bazy danych Jeśli nie możesz podjąć decyzji o zaufaniu na podstawie innych informacji, możesz rozważyć dokładne zbadanie zawartości bazy danych, aby sprawdzić, jaką potencjalnie niebezpieczną zawartość może zawierać baza danych. Po przeprowadzeniu pełnego sprawdzania i upewnieniu się, że zawartość jest bezpieczna, możesz uznać bazę danych za zaufaną.

-

Bezpieczeństwo lokalizacji, w której jest przechowywana baza danych Nawet jeśli wiadomo, że zawartość pliku bazy danych jest bezpieczna, jeśli plik jest przechowywany w lokalizacji, która nie jest w pełni bezpieczna, ktoś może wprowadzić niebezpieczną zawartość do bazy danych. Należy zachować ostrożność przy podejmowaniu decyzji o zaufaniu plików baz danych przechowywanych w lokalizacjach, które mogą nie być bezpieczne.

Sposoby ufania bazie danych

Po zatwierdzeniu bazy danych jako zaufanej możesz jej zaufać za pomocą paska komunikatów lub umieszczając plik bazy danych w zaufanej lokalizacji.

Włączanie zawartości za pomocą paska komunikatów

Pasek komunikatów pojawi się tuż pod wstążką.

-

Na pasku komunikatów kliknij pozycję Włącz zawartość.

Jeśli pasek komunikatów nie jest widoczny, ale zawartość została wyłączona, upewnij się, że pasek komunikatów jest włączony.

Włączanie paska komunikatów

-

Kliknij pozycję Plik > Opcje.

-

W lewym okienku okna dialogowego Opcje programu Access kliknij pozycję Centrum zaufania.

-

W prawym okienku w obszarze Centrum zaufania programu Microsoft Office Access kliknij pozycję Ustawienia Centrum zaufania.

-

W lewym okienku okna dialogowego Centrum zaufania kliknij pozycję Pasek komunikatów.

-

W prawym okienku kliknij pozycję Pokaż pasek komunikatów we wszystkich aplikacjach, gdy zawartość aktywna, taka jak makra i kontrolki ActiveX, została zablokowana, a następnie kliknij przycisk OK.

-

Zamknij i ponownie otwórz bazę danych, aby zastosować zmienione ustawienie.

Po wyświetleniu i włączeniu paska komunikatów możesz go użyć do włączenia zawartości.

Przenoszenie pliku bazy danych do zaufanej lokalizacji

Aby określić, że dana baza danych jest godna zaufania i powinna być domyślnie włączona, upewnij się, że plik bazy danych znajduje się w zaufanej lokalizacji. Zaufana lokalizacja to ścieżka folderu lub pliku na komputerze lub lokalizacja w intranecie, z której jest uważany za bezpieczny do uruchomienia kod. Domyślne zaufane lokalizacje to między innymi foldery Szablony, Dodatki i Autostart. Możesz również określić własne zaufane lokalizacje.

Porada: Jeśli chcesz poznać ścieżkę bieżącej bazy danych, kliknij kartę Plik , aby otworzyć widok Backstage. Pełna ścieżka lokalizacji bieżącej bazy danych jest wyświetlana na karcie Informacje .

-

Otwórz folder, w którym obecnie znajduje się plik bazy danych, a następnie skopiuj plik bazy danych do odpowiedniej zaufanej lokalizacji.

Określanie zaufanej lokalizacji

-

Na karcie Plik kliknij pozycję Opcje.

-

W oknie dialogowym Opcje programu Access po lewej stronie kliknij pozycję Centrum zaufania.

-

Po prawej stronie w obszarze Centrum zaufania programu Microsoft Office Access kliknij pozycję Ustawienia Centrum zaufania.

-

W lewym okienku okna dialogowego Centrum zaufania kliknij pozycję Zaufane lokalizacje.

-

Aby dodać lokalizację sieciową, w prawym okienku zaznacz pole wyboru Zezwalaj na zaufane lokalizacje w mojej sieci .

-

Kliknij przycisk Dodaj nową lokalizację.

-

W oknie dialogowym Zaufana lokalizacja pakietu Microsoft Office użyj jednej z następujących metod:

-

W polu Ścieżka wpisz pełną ścieżkę lokalizacji, którą chcesz dodać.

-

Kliknij przycisk Przeglądaj , aby przejść do lokalizacji.

-

-

Aby określić, że podfoldery nowych zaufanych lokalizacji również powinny być zaufane, zaznacz pole wyboru Podfoldery tej lokalizacji również są zaufane .

-

Opcjonalnie w polu Opis wpisz opis zaufanej lokalizacji.

Zobacz też

Włączanie i wyłączanie makr w plikach pakietu Office

Włączanie lub wyłączanie ustawień kontrolek ActiveX w plikach pakietu Office